CYBER-SECURITY FÜR KRITISCHE INFRASTRUKTUREN

Sind Sie Betreiber einer kritischen Infrastruktur unter anspruchsvollen Umweltbedingungen und müssen ein besonderes Augenmerk auf die Integrität ihrer Daten legen? Laut Bitkom Research erwarten 84% der befragten Unternehmen in den KRITIS-Sektoren eine Zunahme der Cyberattacken in den nächsten 12 Monaten.

Entsprechend steigen die Anforderungen für Betreiber kritischer Infrastrukturen. So gehört in der BSI-KRITIS-Verordnung in §2 Energie die Pflicht zum Aufbau und der Zertifizierung eines Informationssicherheits-Managementsystems. Die ISO 27001 enthält Schutzziele und Forderung nach Kryptographie und Firewalls. Zusätzlich werden in der IEC 62443 die Anforderungen zur Steuerung physischer Systeme festgelegt. §8 Transport und Verkehr regelt die Anforderungen für den ÖPNV, Trans-European Network Korridore und das bahnbetriebliche IP-Netz.

Mit der erfolgreichen Markteinführung unseres neuen Produkts cryptOHBguard® in die Produktpalette der cyberOHBguard series, können wir alle oben genannten Fragen und Anforderungen abdecken. So werden weit vernetzte, sichere Digitalisierungsprojekte unter anspruchsvollen Umweltbedingungen realisierbar.

Anwendungsfelder für die cyberOHBguard series

Überall dort, wo eine Vielzahl an dezentralen Cyber-Security-Komponenten benötigt wird, die in einem „rauhen“ Umfeld zum Einsatz gebracht werden sollen, sind die Produkte der cyberOHBguard series die erste Wahl. Neben dem Einsatz in Bahnnetzen eignen sich unsere Lösungen auch für folgende Industrien und Anwendungsfelder:

- Digitalisierung der Energieübertragungs- bzw. Transportnetze:

Sichere Datenverbindungen als Grundlage für die smarte Steuerung komplexer Netzinfrastrukturen und ein effizienteres Last- und Einspeisemanagement - Digitalisierung der Autobahn- / Verkehrswege-Infrastruktur:

Sichere Verschlüsselung und Übertragung der Daten für autonomes Fahren und intelligente Verkehrsführung mit minimaler Latenz auch unter extremen Temperaturbedingungen - Digitalisierung der Wasserstraßen-Infrastruktur:

Lösungen für automatisierte und vernetzte Binnenschifffahrt als Basis für eine stärkere Auslastung der Wasserstraßen und damit umweltfreundlichen Warentransport

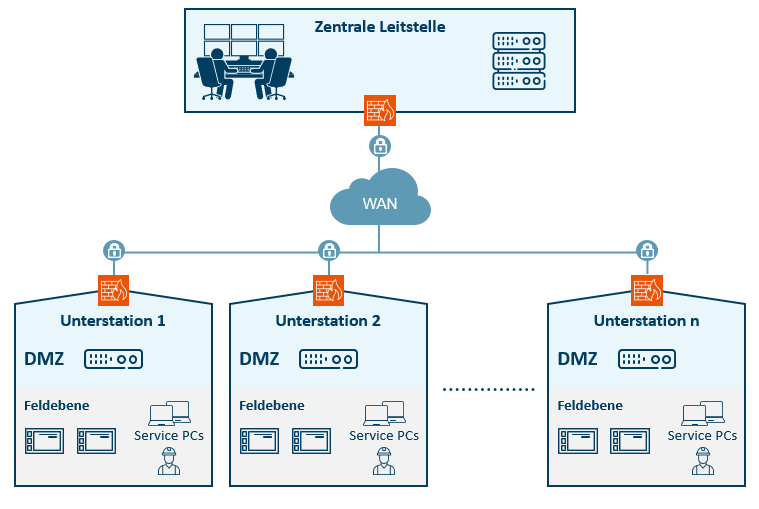

DMZ als Schutz vor unberechtigtem Zugriff auf sicherheitsrelevante Systeme

Eine Demilitarisierte Zone (DMZ) bezeichnet ein Computernetz mit sicherheitstechnisch kontrollierten Zugriffsmöglichkeiten auf die daran angeschlossenen Server.

Die Systeme in der DMZ werden durch Firewalls gegen andere Netze abgeschirmt. Durch diese Trennung kann der Zugriff auf öffentlich erreichbare Dienste gestattet und gleichzeitig das interne Netz vor unberechtigten Zugriffen von außen geschützt werden. Der Sinn besteht darin, auf sicherer Basis Dienste des Rechnerverbundes sowohl dem WAN als auch dem LAN zur Verfügung zu stellen.

Ihre Schutzwirkung entfaltet eine DMZ durch die Isolation eines Systems gegenüber zwei oder mehr Netzen.

Unsere DMZ-Lösung besteht aus einer Firewall und einem Industrie-PC als Hardware-Basis, auf der alle für die Anwendung relevanten Applikationen als virtuelle Maschinen realisiert sind.

Mit unserer cyberOHBguard series werden weit vernetzte, sichere Digitalisierungsprojekte unter anspruchsvollen Umweltbedingungen realisierbar.

Unser cryptOHBguard® ist zusammen mit der genuscreen in den CC-Zertifizierungen und Zulassungen vom BSI mit enthalten, was den Grundschutz wesentlich erhöht.

Der cryptOHBguard® 10scs ist die erste Wahl für den Einsatz auf der Feldebene in einem „rauen“ Umfeld.

BSI-Zertifizierung:

Certification Report BSI-DSZ-CC-1194-2023-MA-01

Certification Report BSI-DSZ-CC-1194-2023

Security Target BSI-DSZ-CC-1194-2023-MA-01

Security Target BSI-DSZ-CC-1194-2023

Für den Einsatz in der zentralen Datacenter Umgebung bieten wir den cryptOHBguard® S-XXL an.

Mit dem manageOHBguard® können mehr als 10.000 Komponenten zentral in einem Tool verwaltet werden. Er dient zur Alarmierung bei Anomalien im System. Bei Bedarf können Teile des Netzwerks oder einzelne Komponenten automatisch abgeschaltet werden.

Der monitorOHBguard® dient zum Monitoring aller im System befindlichen Netzwerk und OT-Security-Komponenten.

Kennzeichnung und Verfolgbarkeit

Zur Gewährleistung einer lückenlosen Rückverfolgbarkeit aller Komponenten werden diese mit einem eindeutigen GS-1 QR-Code gekennzeichnet. Er bietet einen Tamperschutz und gewährleistet, dass von der Produktion bis zum Einsatz beim Kunden ein Angriff auf das im Gerät potenziell vorhandene Schlüsselmaterial erkannt werden kann.